TeraStationのファイル操作ログを、CentOS8上に立ち上げたsyslogサーバへ転送するための設定です。

以前、CentOS5でも同様の設定を行いましたが、サーバがCentOS8に変わり、TeraStationがTS5600Dシリーズに変わったことで、設定方法も少々変わりましたので、メモメモです。

CentOS8はSELinuxを無効化していることを前提としています。SELinuxの無効化などについては、以下の記事をご参考にどうぞ。

rsyslogの設定

まずはrsyslogの設定です。

今回は、/var/log/terastation の下にTeraStationのホスト(IPアドレス)のディレクトリを作成し、その下に[yyyymmdd].logというファイル名でログを保存していきます。

例えば、2021年1月19日のログファイルは「/var/log/terastation/192.168.1.200/20210119.log」になります。(TeraStationのIPアドレスが192.168.1.200の場合)

/etc/rsyslog.conf

# vi /etc/rsyslog.conf

# 19~20行目、24~25行目のコメントを外す

module(load="imudp") # needs to be done just once

input(type="imudp" port="514")

module(load="imtcp") # needs to be done just once

input(type="imtcp" port="514")

# ファイルの最後に以下を追加

$template TeraStationLog,"/var/log/terastation/%fromhost%/%$year%%$month%%$day%.log"

local6.info -?TeraStationLogTS5600Dシリーズはファシリティが「local6」で送信されてくるようなので「local6.info」と指定していますが、ファシリティは環境により変わりますので、適宜変更が必要です。

また、TeraStationのsyslog転送機能ではログが全てinfoレベルで送信されてくるとのことなので、プライオリティを「info」としています。

firewalldの514ポートを開ける

通常、syslogで使用する514ポートは閉じられているので、開けてあげる必要があります。

# firewall-cmd --add-port=514/tcp --permanent

# firewall-cmd --add-port=514/udp --permanent

# firewall-cmd --reloadrsyslogの再起動

ここまで設定ができたら、rsyslogを再起動します。

# systemctl restart rsyslog

# service rsyslog restart でも可これで、TeraStationからのログの受け入れ準備が整いました。

TeraStationの設定

続いて、TeraStationからログを転送する設定を行います。

ブラウザから、TeraStationの管理画面にログインし、「管理」メニューを開き、「ログ」の項目をクリックします。

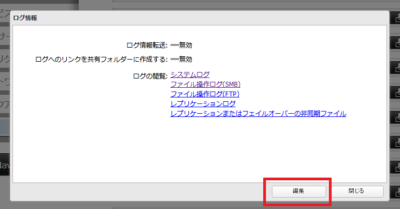

ログ情報画面が表示されるので、右下の「編集」ボタンをクリックします。

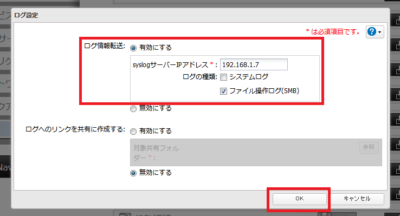

ログ設定画面に遷移しますので、「ログ情報転送」の「有効にする」にチェックを入れ、syslogサーバのIPアドレス(ここでは192.168.1.7)を入力し、転送するログの種類(ここではファイル操作ログのみ)にチェックを入れ、「OK」ボタンをクリックします。

これで設定は完了です。

実際にログが飛んでいるかどうか、rsyslog.confで指定したログファイル(ここでは/var/log/terastation/192.168.1.200/20210119.log)を確認してみましょう。

さいごに

ファイル操作ログを取得しておくと、例えば行方不明になったファイルの足跡を辿ったり、最後にファイルに触った人を探し出すことができたり、何かと便利です。転ばぬ先の杖、ということで、まだ導入していなければ、ぜひ導入してみてはいかがでしょう。

ちなみに、ログファイルは膨大な量になりますので、定期的に削除することをお忘れなく!

コメント